Cloud-Native Security Operation Center

- Microsoft Sentinel

- Defender for Endpoint

- Defender for Server

- Defender for Office 365

- Defender for Identity

- Defender for Cloud Apps

- Microsoft Entra ID Protection

Microsoft

Sentinel

Microsoft

Defender XDR

Third-Party

Logs

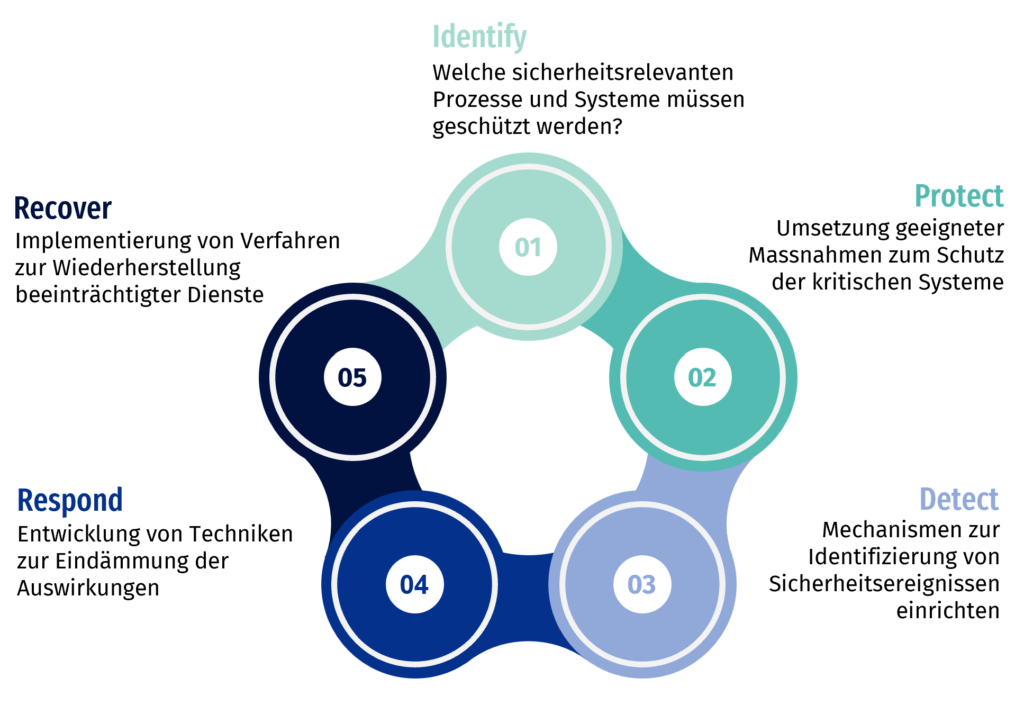

Unser SOC kombiniert kontinuierliche Überwachung, Priorisierung von Warnmeldungen, Bedrohungserkennung, Incident-Management und die laufende Optimierung der Sicherheitsplattform. Konkret bedeutet dies, dass wir relevante Telemetriedaten aus Ihrer Umgebung erfassen, Ereignisse in Microsoft Sentinel korrelieren, die wichtigsten Warnmeldungen priorisieren und auf Basis vereinbarter Playbooks Eindämmungsmaßnahmen einleiten oder ausführen. Ziel ist es nicht nur, Warnmeldungen zu generieren, sondern Sie bei der schnellen und konsequenten Reaktion darauf zu unterstützen.

Ihre Daten bleiben unter Ihrer Kontrolle. Wir konzipieren das SOC so, dass Telemetriedaten, Aufbewahrung und Zugriffsrechte Ihren rechtlichen, vertraglichen und internen Compliance-Anforderungen entsprechen. Da der Service auf der Cloud-Sicherheitsarchitektur von Microsoft und Ihrem eigenen Tenant basiert, behalten Sie die volle Transparenz darüber, wo Daten verarbeitet werden, wer darauf zugreifen kann und wie Aktionen protokolliert werden. Dies ist besonders wichtig für regulierte Organisationen, die Auditierbarkeit und klare Governance benötigen.

Wir können als vollständig gemanagtes SOC oder als Erweiterung Ihres internen IT- oder Sicherheitsteams agieren. Zu Beginn definieren wir Rollen, Eskalationswege, Schweregrade und die Verantwortlichkeiten für die einzelnen Reaktionsmassnahmen. So vermeiden wir Missverständnisse bei Live-Vorfällen und stellen sicher, dass der Service zu Ihren internen Kapazitäten passt, anstatt Sie in ein starres Betriebsmodell zu zwingen.

Wir beginnen mit den Systemen, die den höchsten Sicherheitswert bieten, typischerweise Identitätsmanagement, Endpunkte, E-Mail, Cloud-Workloads und Protokolle kritischer Infrastrukturen. Anschließend erweitern wir die Integration schrittweise um weitere Cloud-Dienste, SaaS-Plattformen, On-Premise-Systeme und ausgewählte Legacy-Systeme. Dieser schrittweise Ansatz beschleunigt die Wertschöpfung und verhindert, dass das Onboarding zu einem langwierigen und kostspieligen Integrationsprojekt wird.

Wir beginnen mit einer gemeinsamen Bedarfsanalyse: Geschäftsprioritäten, kritische Assets, Compliance-Anforderungen und die wichtigsten Angriffsszenarien werden definiert. Anschließend verbinden wir priorisierte Protokollquellen, konfigurieren Anwendungsfälle und Alarmierungsregeln, validieren Eskalationsprozesse und gehen in den überwachten Betrieb über. Nach der Inbetriebnahme wird der Dienst kontinuierlich durch regelmäßige Überprüfungen, neue Erkennungen und Erkenntnisse aus Vorfällen und Fehlalarmen optimiert.

Sicherheitskonzept